Introduction

Microsoft Entra ID propose désormais une fonctionnalité qui permet de restreindre explicitement l'accès des applications multi-locataires à des locataires spécifiques. Cette nouveauté répond au besoin d'améliorer la gouvernance et la sécurité dans les environnements SaaS.

Historiquement, la configuration d'une application en mode multi-locataires était sans restriction : toute organisation disposant de l'URL pouvait consentir et accéder à votre application. Cette approche pouvait exposer des services critiques à des utilisateurs non autorisés. Désormais, la nouvelle option "Autoriser uniquement certains locataires" (Préversion) introduit une solution native pour adopter un modèle multi-locataires contrôlé.

Bon à savoir

Configuration de restrictions sur les applications multi-locataires

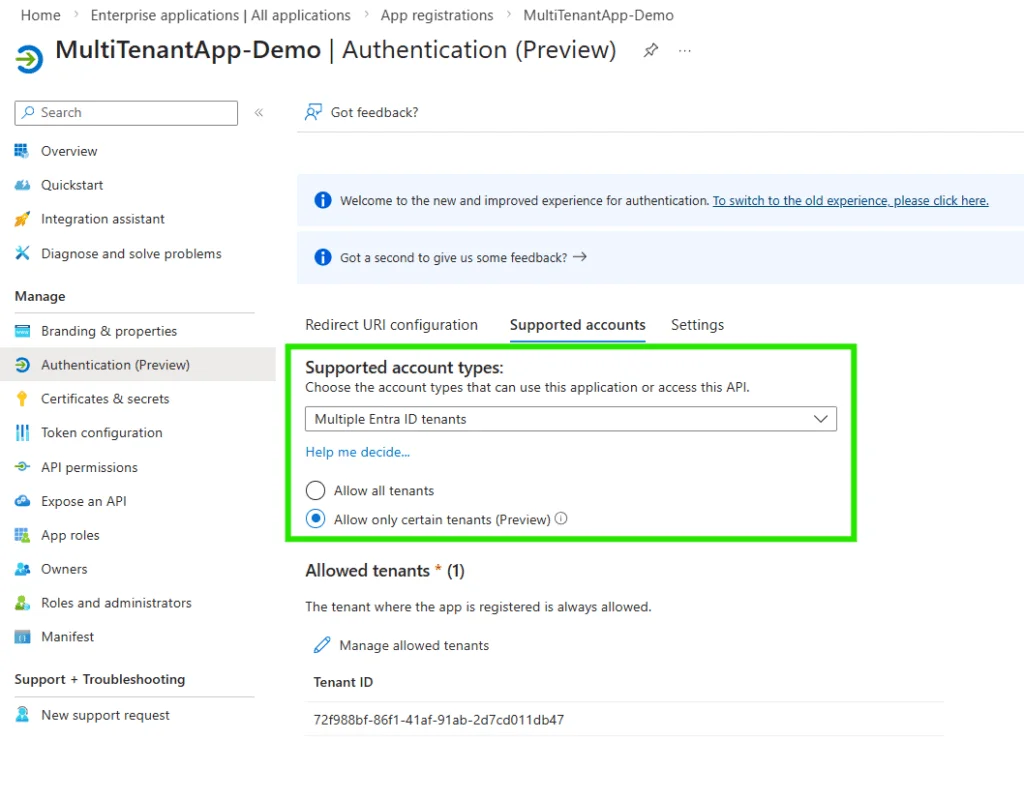

Si vous utilisez déjà des applications multi-locataires dans vos services de production, voici les étapes à suivre pour implémenter ces restrictions :

Accédez à Microsoft Entra ID

Connectez-vous au portail Microsoft Entra ID et accédez à votre enregistrement d'application.

Naviguez vers l'onglet Authentification

Dans les options de gestion de l'application, sélectionnez Authentification.

Activez les comptes multi-locataires

Vérifiez que le type de comptes pris en charge est défini sur Plusieurs locataires Entra ID.

Ajoutez les IDs des locataires autorisés

Utilisez l'option Autoriser uniquement certains locataires et ajoutez les ID des locataires que vous souhaitez autoriser.

Attention

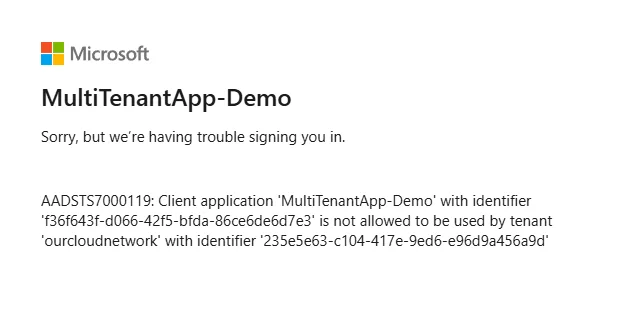

Comportement des locataires non autorisés

Tentative de consentement

Si un locataire non autorisé tente de donner son consentement, il recevra un message d'erreur indiquant que l'application ne permet pas l'accès :

1"error": "invalid_grant",2"error_description": "AADSTS7000119: Client application 'x' with identifier 'x' is not allowed to be used by tenant 'x' with identifier 'x'."Astuce

Suppression d'un locataire autorisé

Si un locataire précédemment autorisé est retiré de la liste blanche, l'accès à l'application sera refusé lors de la prochaine tentative de connexion, entraînant le même message d'erreur que lors de la tentative de consentement.

1"error": "invalid_grant",2"error_description": "AADSTS7000119: Client application 'MultiTenantApp-Demo' with identifier 'f36f643f-d066-42f5-bfda-86ce6de6d7e3' is not allowed to be used by tenant 'ourcloudnetwork' with identifier '235e5e63-c104-417e-9ed6-e96d9a456a9d'."Pour aller plus loin

Documentation et liens utiles

Glossaire des termes clés

- Microsoft Entra ID : Plateforme de gestion des identités basée sur le cloud.

- Liste blanche : Ensemble d'éléments autorisés à accéder à une ressource (ici, des IDs de locataires).

- Consentement : Action permettant à un locataire d'accorder des permissions à une application.

Script PowerShell pratique

Ajoutez facilement un ID de locataire à la liste blanche avec le script suivant :

1# Ajouter un locataire autorisé à une application multi-locataires2$appId = "ID-de-votre-application"3$tenantId = "ID-du-locataire"4Set-AzureADApplication -ObjectId $appId -AddTenantRestriction $tenantIdImportant