Introduction

La collaboration externe représente un pilier fondamental de Microsoft 365, permettant aux organisations de travailler efficacement avec leurs partenaires, fournisseurs et consultants sans créer de comptes internes complets. Cependant, la gestion des utilisateurs invités soulève des questions complexes de gouvernance et de sécurité que de nombreux administrateurs découvrent trop tard.

Lorsque l'on interroge les équipes IT sur les mécanismes de création des comptes invités, la réponse habituelle se résume à « quelqu'un envoie une invitation ». Cette vision simplifiée masque une réalité plus nuancée : les identités externes peuvent apparaître dans votre tenant par différents chemins, avec des niveaux de visibilité et de contrôle variables.

Enjeu de gouvernance

Dans de nombreux environnements Microsoft 365, les comptes invités se multiplient via des workflows que l'IT n'a jamais directement approuvés, créant des risques de sécurité et des défis de gouvernance.

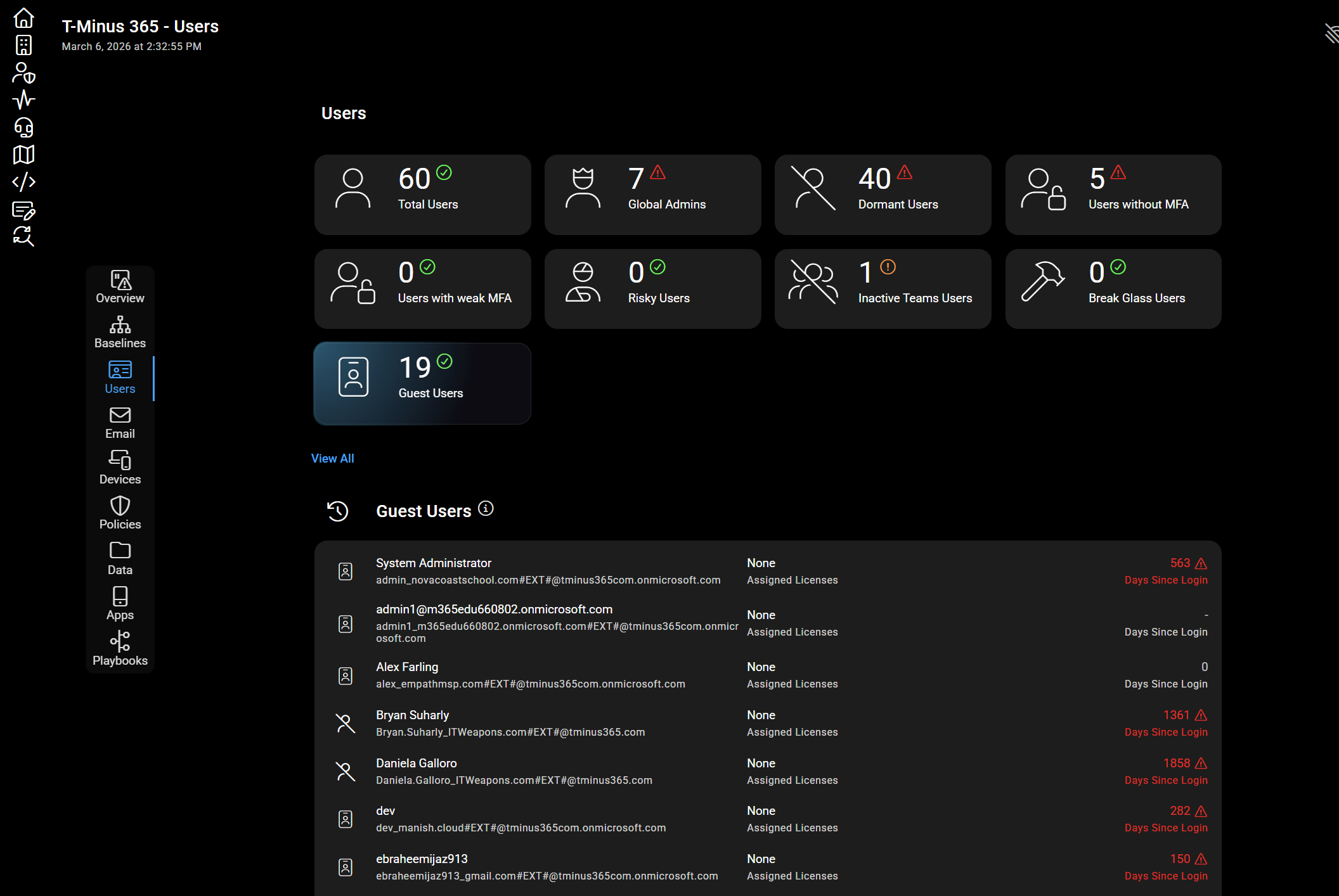

Surveillance automatisée des utilisateurs invités

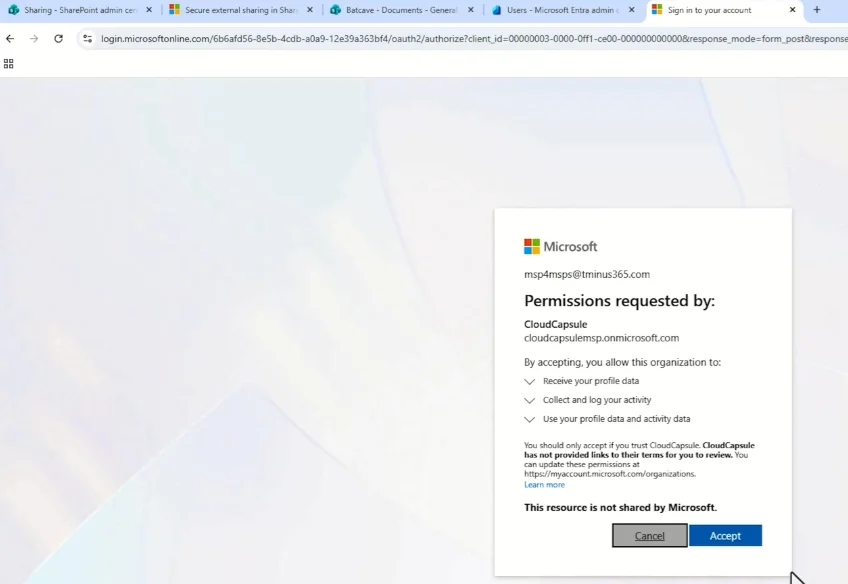

Les solutions de monitoring comme CloudCapsule automatisent la découverte, la surveillance et le reporting de tous les utilisateurs invités et de leurs paramètres associés. Ces outils permettent d'évaluer rapidement la posture sécuritaire de vos tenants en quelques secondes.

Le processus contrôlé : invitation via Microsoft Entra ID

Scénarios d'usage structurés

Considérons les cas d'usage typiques nécessitant une collaboration externe :

- Prestataires de services managés : accès aux environnements de production

- Consultants en sécurité : analyse des configurations et des logs

- Cabinets comptables : traitement des données financières

Ces collaborations requièrent généralement un accès à plusieurs ressources :

- Espaces de travail Microsoft Teams

- Sites SharePoint dédiés

- Applications métier spécifiques

Processus d'invitation structuré

La méthode recommandée consiste à inviter directement l'utilisateur externe dans Microsoft Entra ID. Un utilisateur disposant des permissions appropriées peut :

Création du compte invité

Ajouter l'utilisateur externe comme invité dans le répertoire Microsoft Entra ID avec les permissions nécessaires.

Attribution à un groupe

Assigner le compte invité à un groupe de sécurité préconfiguré pour contrôler l'accès aux ressources.

Validation des accès

Vérifier que les permissions accordées correspondent exactement aux besoins de collaboration identifiés.

Cette approche garantit la traçabilité et l'auditabilité des accès externes. Chaque compte invité possède un contexte métier clair et une justification documentée.

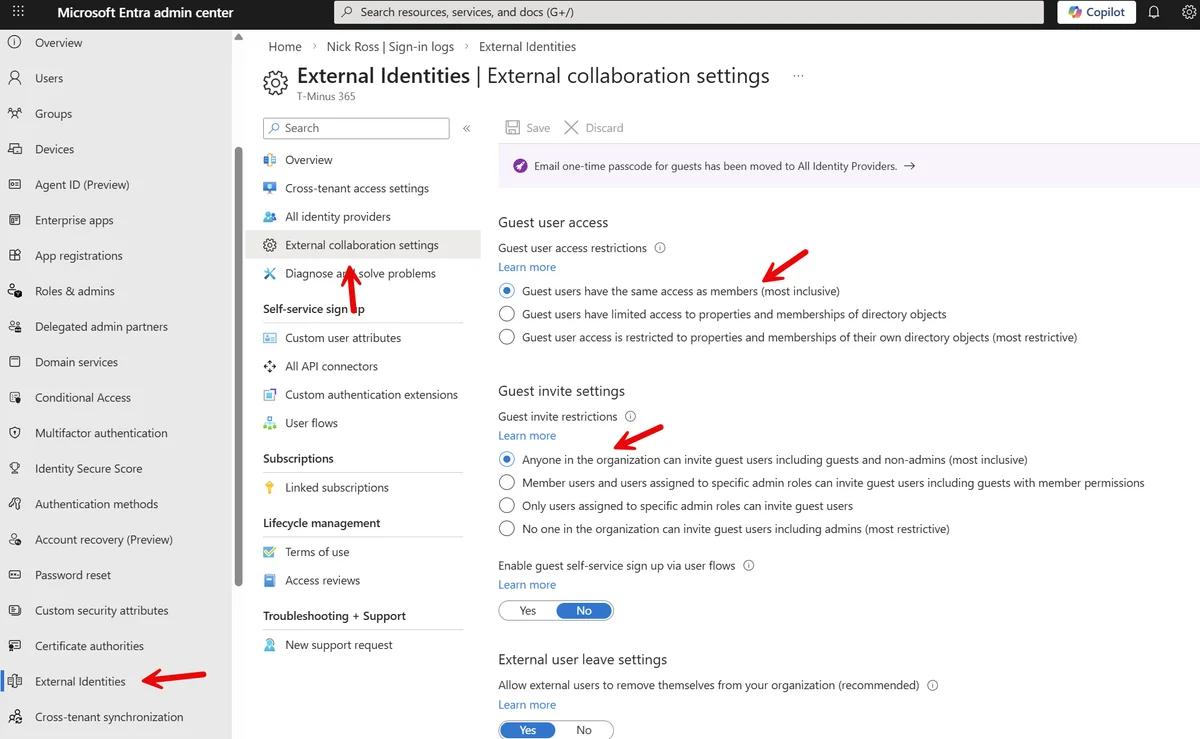

Configuration par défaut : permissions étendues d'invitation

Un aspect critique souvent négligé concerne les paramètres par défaut de Microsoft 365 en matière d'invitations d'utilisateurs externes.

Permissions d'invitation par défaut

La configuration standard autorise :

- Les membres à inviter des utilisateurs externes

- Les non-administrateurs à créer des comptes invités

- Les utilisateurs invités à inviter d'autres utilisateurs externes

Cette permissivité facilite la collaboration mais peut générer une prolifération incontrôlée des comptes externes.

Risque sécuritaire critique

Les utilisateurs invités peuvent énumérer tous les utilisateurs du tenant, représentant un risque majeur en cas de compromission. Les attaquants utilisent des outils comme Graph Runner pour effectuer de la reconnaissance et préparer des mouvements latéraux.

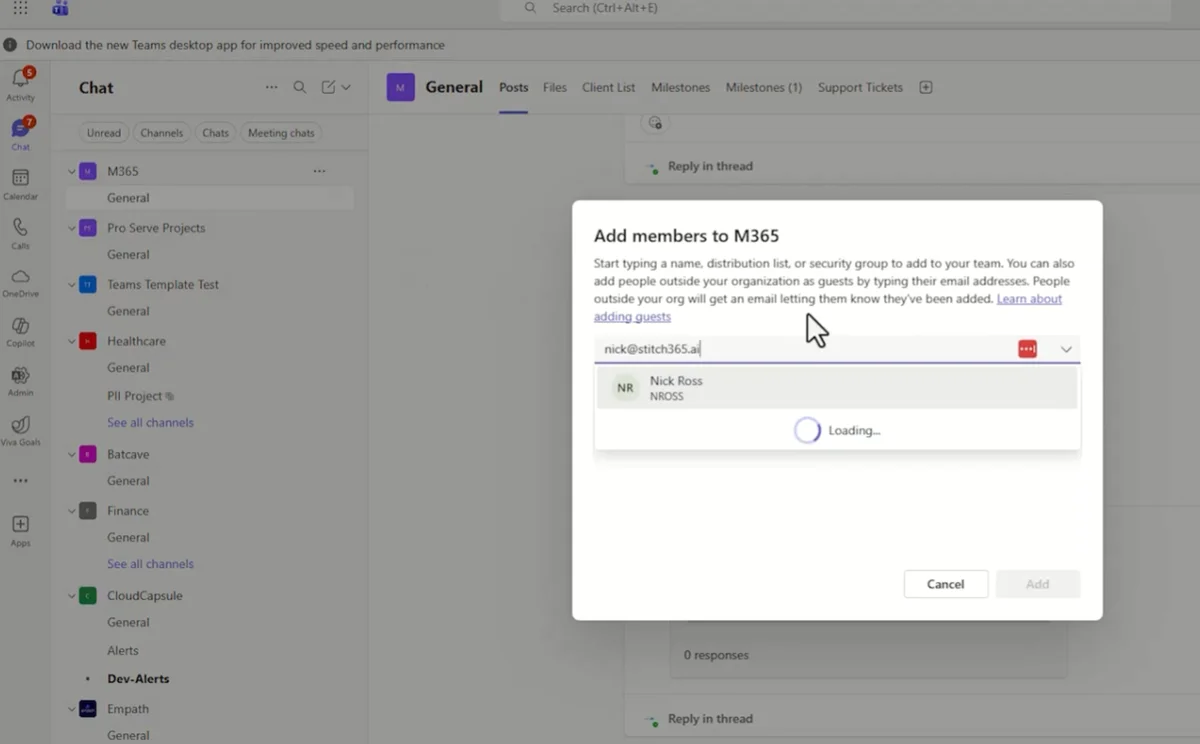

Exemple pratique : invitation via Microsoft Teams

Un scénario fréquent illustre cette problématique : un propriétaire d'équipe souhaite collaborer avec un intervenant externe.

Le processus se déroule ainsi :

- Ajout direct : saisie de l'adresse email externe comme membre de l'équipe

- Notification automatique : envoi d'un email d'invitation à l'utilisateur externe

- Acceptation : validation de l'invitation par l'utilisateur

- Création automatique : génération du compte invité dans le répertoire

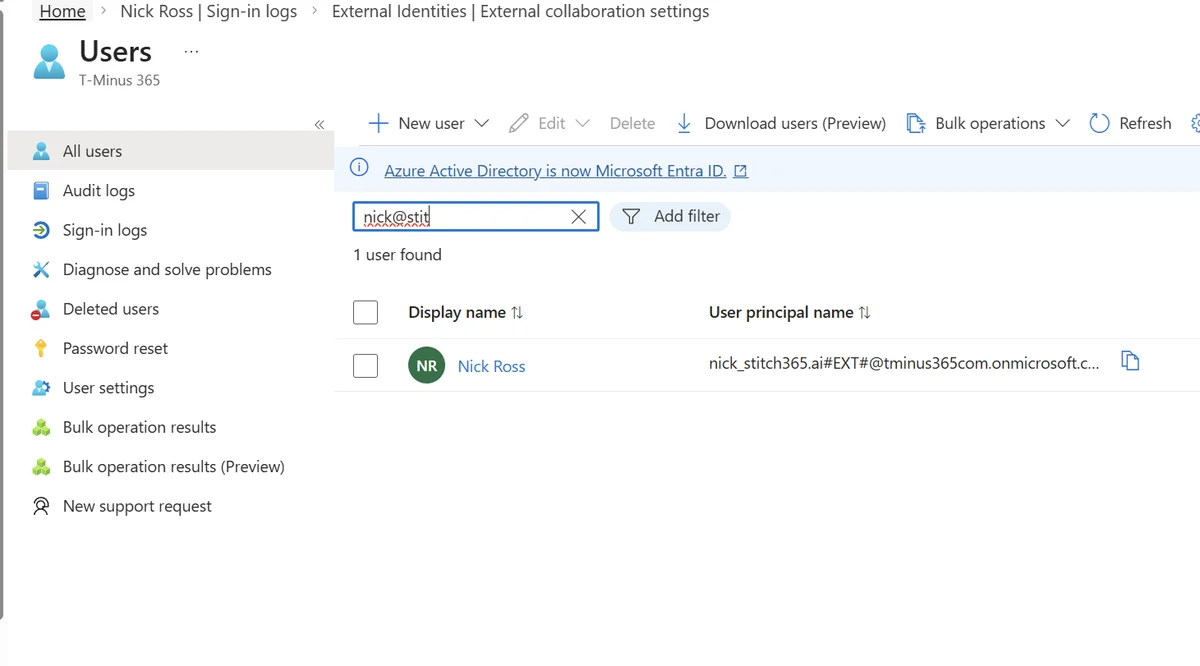

L'identité créée apparaît dans Microsoft Entra ID avec le type d'invitation « External Azure AD invitation », sans validation administrative préalable.

Impact sur la gouvernance

Ce mécanisme peut générer un grand nombre d'utilisateurs invités actifs longtemps après la fin de la collaboration initiale, nécessitant une gestion proactive du cycle de vie.

Le chemin invisible : partage via SharePoint et OneDrive

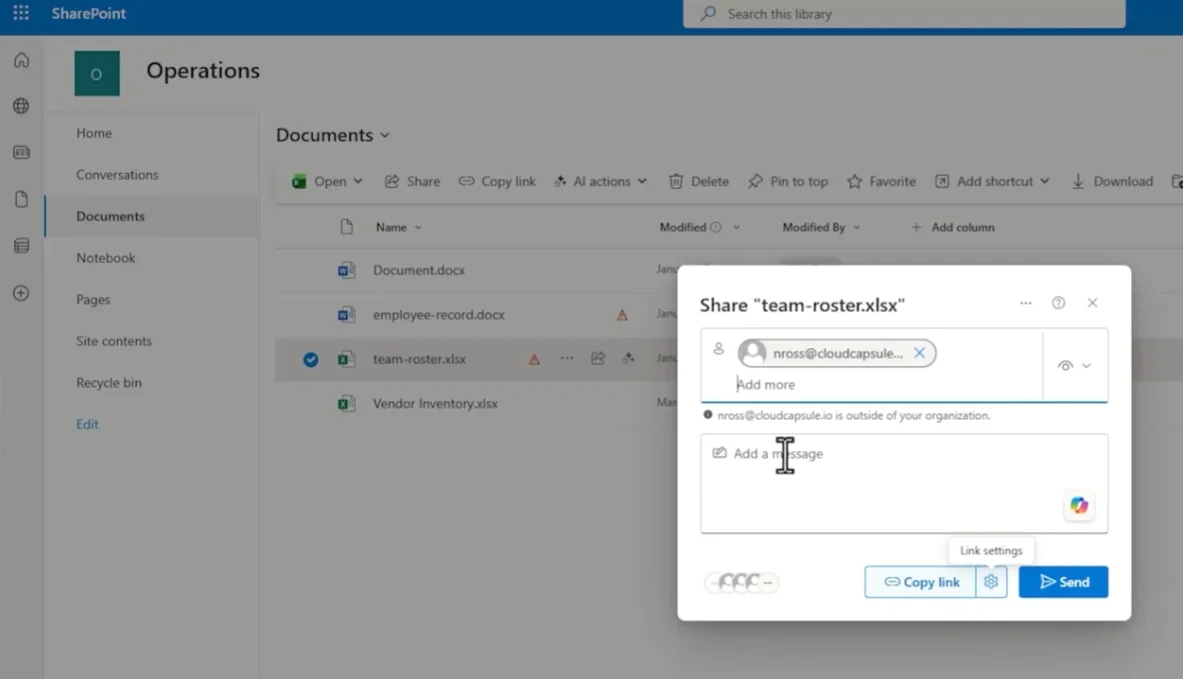

Une seconde voie de création, moins visible mais tout aussi impactante, concerne le partage de documents.

Scénarios métier courants

Plusieurs situations déclenchent ce mécanisme :

- RH : collaboration avec un cabinet de recrutement

- Juridique : révision contractuelle avec un avocat externe

- Finance : transmission de données à un commissaire aux comptes

L'utilisateur interne partage simplement le document via SharePoint, Teams ou OneDrive en saisissant une adresse email externe.

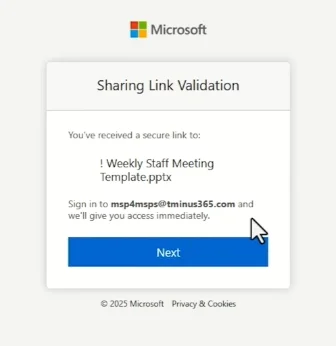

Création automatique d'identités

Lorsque l'utilisateur externe accède au lien partagé, Microsoft 365 peut automatiquement :

- Créer une identité invité dans Microsoft Entra ID

- L'intégrer à l'inventaire des identités du tenant

- Lui accorder des permissions d'accès persistantes

Cette automatisation s'effectue sans intervention administrative directe, générant souvent la surprise des équipes IT qui découvrent ces comptes lors d'audits.

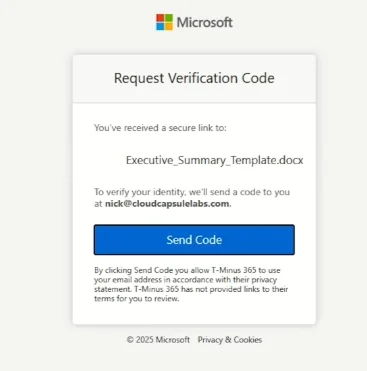

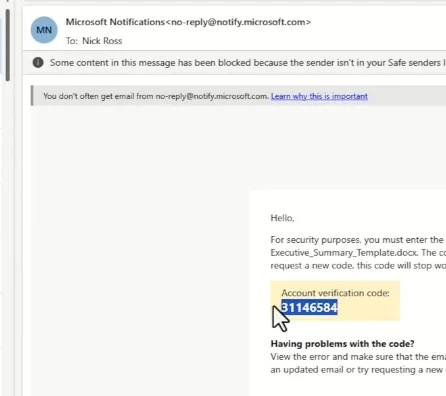

Comprendre l'intégration SharePoint B2B

Mécanisme d'intégration

SharePoint communique directement avec Microsoft Entra ID pour créer automatiquement des identités lors du partage externe. Ce comportement dépend du paramètre « SharePoint B2B integration ».

| Paramètre | Valeur False | Valeur True |

|---|---|---|

| Mécanisme d'accès | Code de vérification | Création automatique d'identité |

| Impact sur Entra ID | Aucune identité créée | Compte invité automatique |

| Permissions persistantes | Accès ponctuel uniquement | Accès persistant possible |

Vérification de la configuration

Pour contrôler ce paramètre :

Une fois l'identité créée, elle devient partie intégrante du répertoire et peut recevoir des permissions additionnelles sur d'autres ressources.

Bonnes pratiques

Auditez régulièrement la configuration de l'intégration SharePoint B2B et alignez-la sur votre politique de gouvernance des identités externes.

Enjeux stratégiques de la gestion des invités

Objectifs de gouvernance

L'enjeu ne consiste pas à éliminer la collaboration externe, essentielle aux entreprises modernes, mais à maîtriser trois aspects fondamentaux :

- Contrôle des créateurs : identification des utilisateurs autorisés à inviter des externes

- Services impliqués : cartographie des services Microsoft 365 créant automatiquement des comptes

- Cycle de vie : processus de révision et de suppression des comptes obsolètes

Gestion des incidents de sécurité

Lors d'incidents impliquant des comptes invités, la question critique n'est généralement pas l'activation du partage externe, mais la persistance d'accès devenus inappropriés.

Recommandation sécuritaire

Implémentez des révisions d'accès régulières et une gestion proactive du cycle de vie des utilisateurs invités pour maintenir un niveau de sécurité optimal dans vos collaborations externes.

Conclusion

La gestion des utilisateurs invités dans Microsoft 365 requiert une approche équilibrée entre facilitation de la collaboration et maintien de la sécurité. La compréhension des mécanismes de création automatique, associée à une gouvernance appropriée, permet de tirer parti des capacités collaboratives tout en préservant l'intégrité sécuritaire de votre environnement.

L'implémentation de processus de révision réguliers et de politiques de cycle de vie constitue la clé d'une collaboration externe sécurisée et maîtrisée.