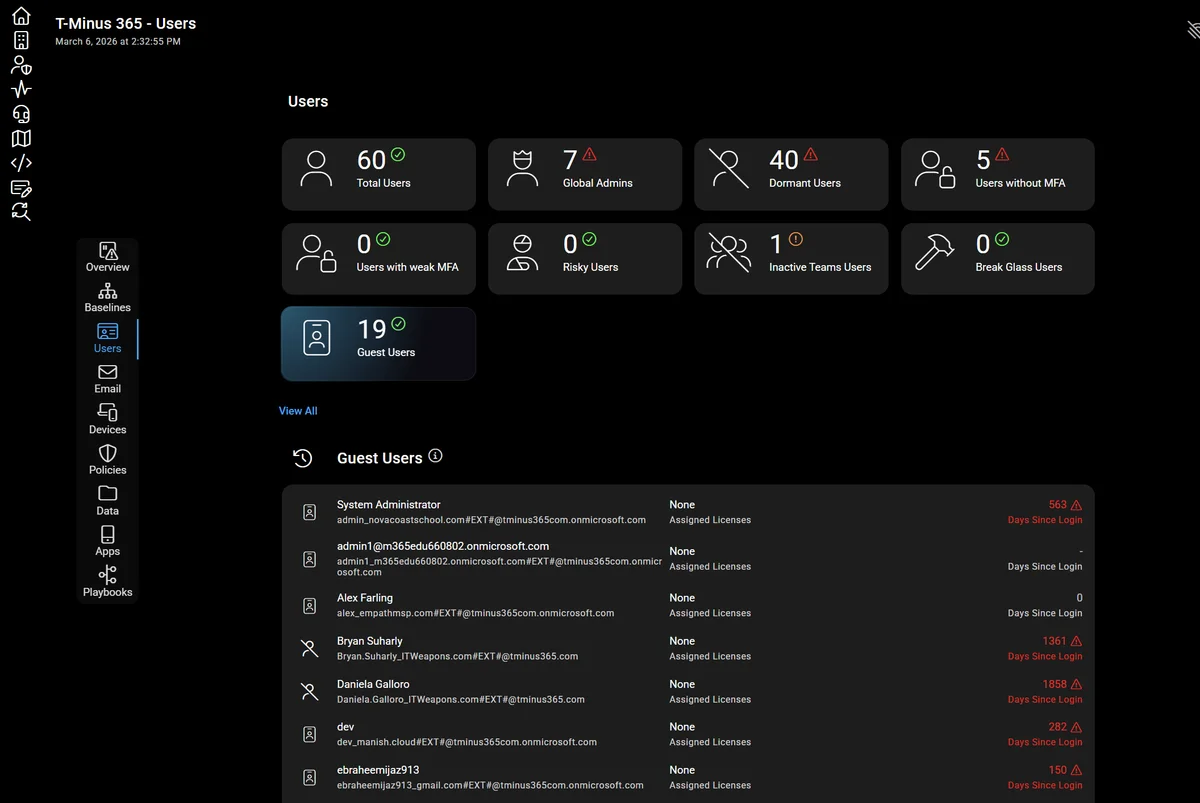

Vue d'ensemble des comptes invités Microsoft 365

Les comptes invités constituent l'une des fonctionnalités de collaboration les plus puissantes de Microsoft 365. Ils permettent aux organisations de travailler efficacement avec des fournisseurs, consultants, clients et partenaires sans créer de comptes internes complets.

Cependant, la plupart des administrateurs pensent que les comptes invités ne se créent que d'une seule manière : par invitation directe. Cette vision est incomplète et peut conduire à des surprises désagréables lors d'audits de sécurité.

Réalité terrain

Dans de nombreux environnements Microsoft 365, des comptes invités apparaissent automatiquement via des workflows que l'IT n'a jamais directement approuvés.

Cet article examine les mécanismes de création des identités externes, leurs implications sécuritaires et les bonnes pratiques de gouvernance associées.

Méthode intentionnelle : Invitation via Microsoft Entra

La première approche correspond aux attentes des organisations structurées. Lorsque vous collaborez avec :

- Un prestataire de services managés

- Un consultant en sécurité

- Un cabinet comptable externalisé

Ces partenaires externes nécessitent généralement un accès à plusieurs ressources :

- Espaces de travail Microsoft Teams

- Sites SharePoint

- Applications métier

La méthode recommandée consiste à inviter directement l'utilisateur externe dans Microsoft Entra. Un administrateur disposant des permissions appropriées peut ajouter l'utilisateur externe comme invité, puis l'assigner à un groupe accordant l'accès aux ressources nécessaires.

Avantage de cette approche

Cette méthode est délibérée et auditable. Les comptes invités créés via Entra ont généralement un objectif clair et une traçabilité complète.

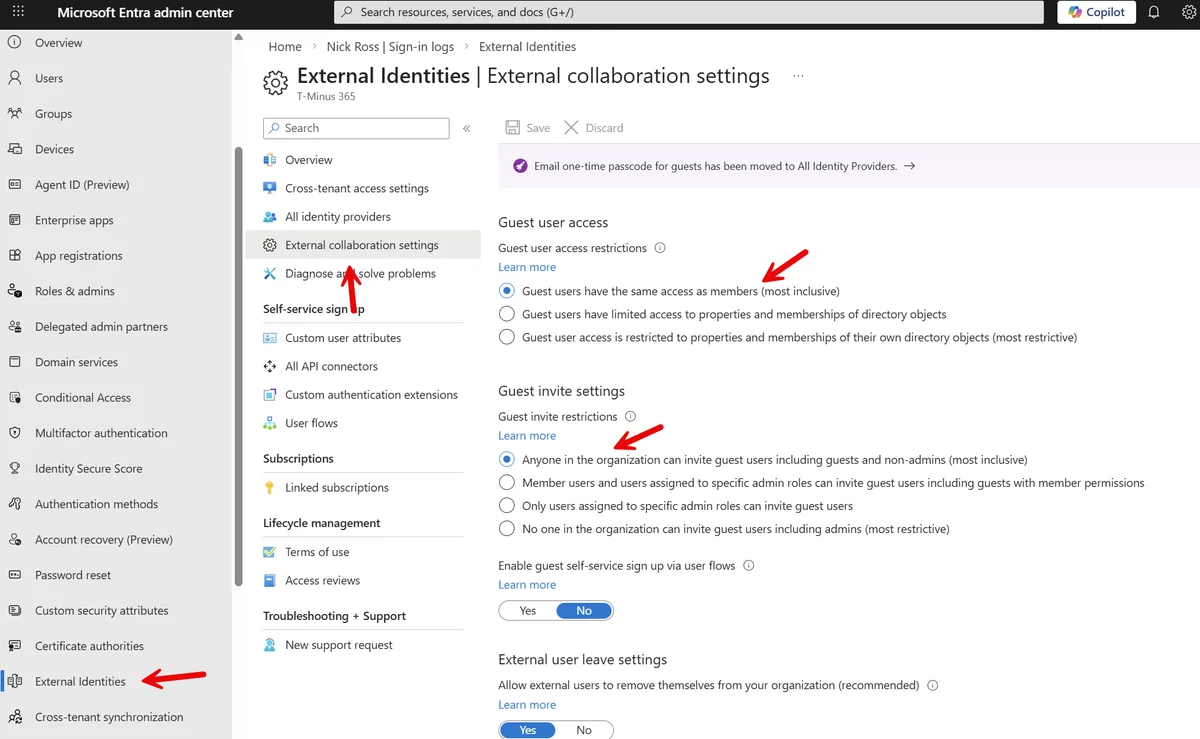

Configuration par défaut et permissions d'invitation

Avant d'analyser les autres mécanismes de création, il est crucial de comprendre la configuration par défaut de nombreux tenants Microsoft 365.

Par défaut, Microsoft autorise la plupart des utilisateurs à inviter des comptes externes. Cette configuration se trouve dans Microsoft Entra, section des restrictions d'invitation d'invités.

La configuration par défaut permet souvent :

- Aux membres d'inviter des invités

- Aux non-administrateurs d'inviter des invités

- Même aux comptes invités existants d'inviter d'autres invités

Risque sécuritaire majeur

Les comptes invités peuvent énumérer tous les utilisateurs du tenant. Des attaquants ont déjà compromis des comptes invités et utilisé des outils comme Graph Runner pour reconnaître l'annuaire en vue de mouvements latéraux.

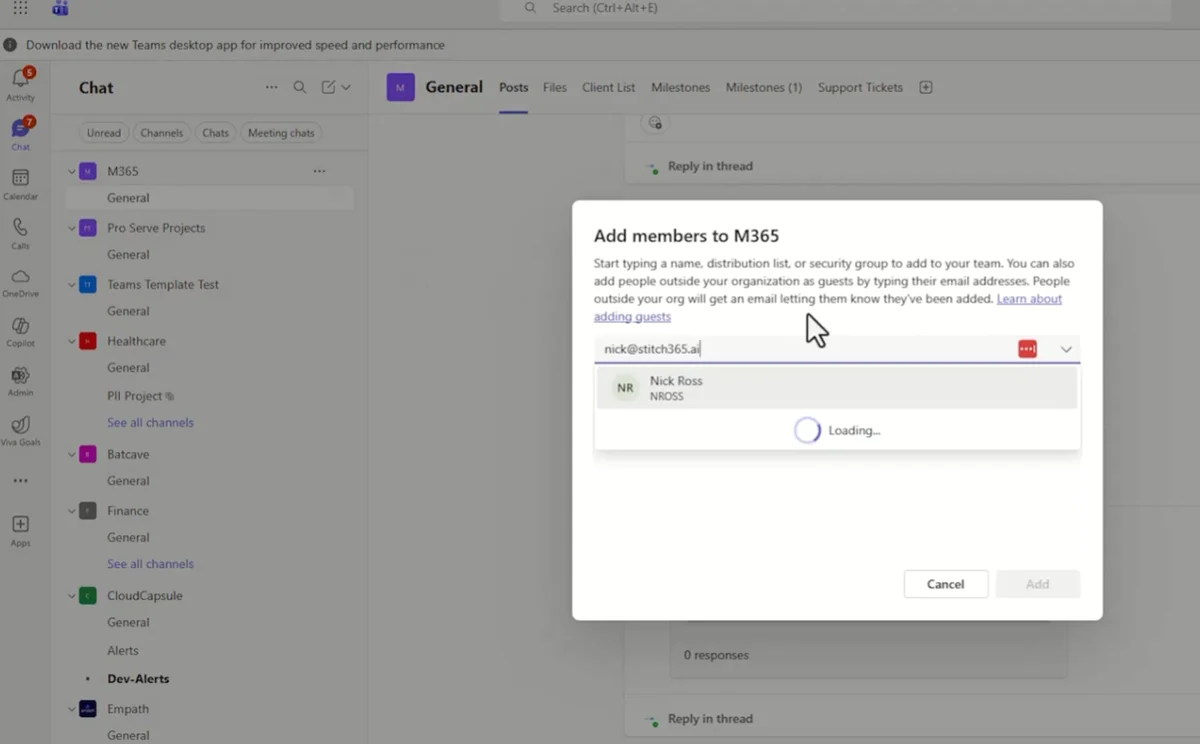

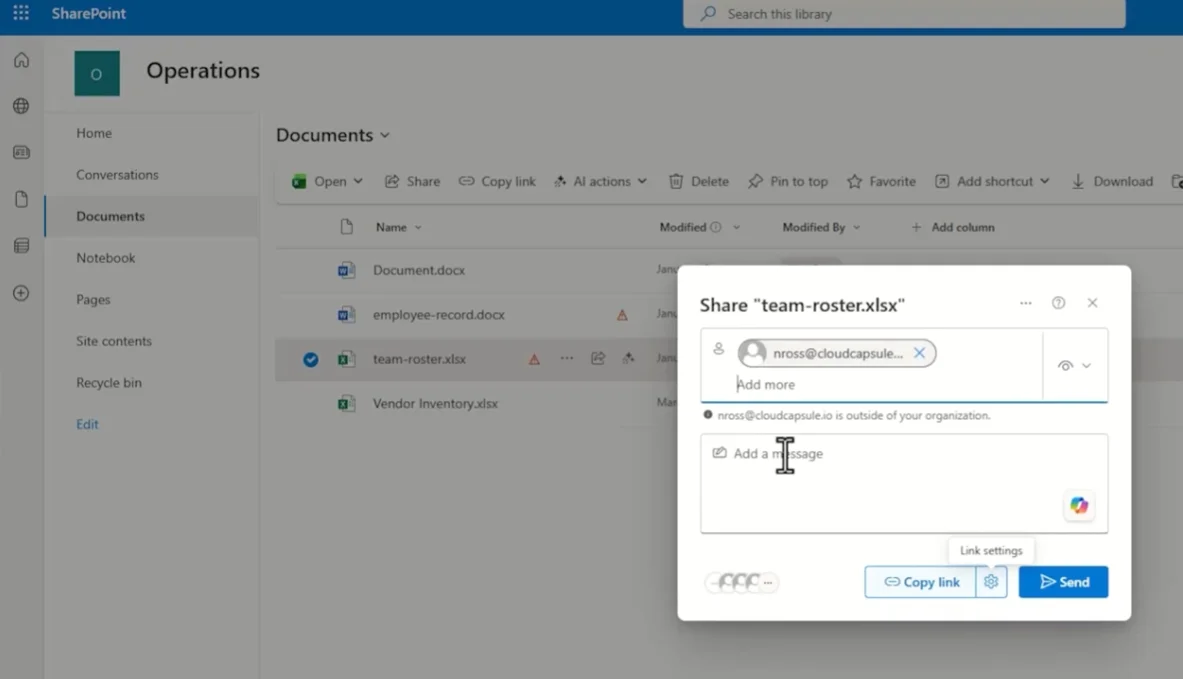

Exemple concret : Ajout via Microsoft Teams

Un propriétaire d'équipe Teams souhaite collaborer avec une personne externe. Il ajoute simplement l'adresse e-mail externe comme membre de l'équipe.

Envoi de l'invitation

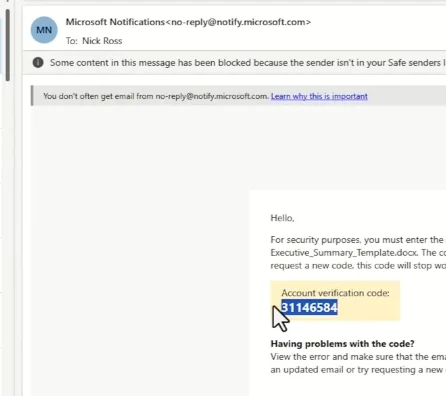

L'utilisateur externe reçoit un e-mail l'informant qu'il a été ajouté à l'équipe.

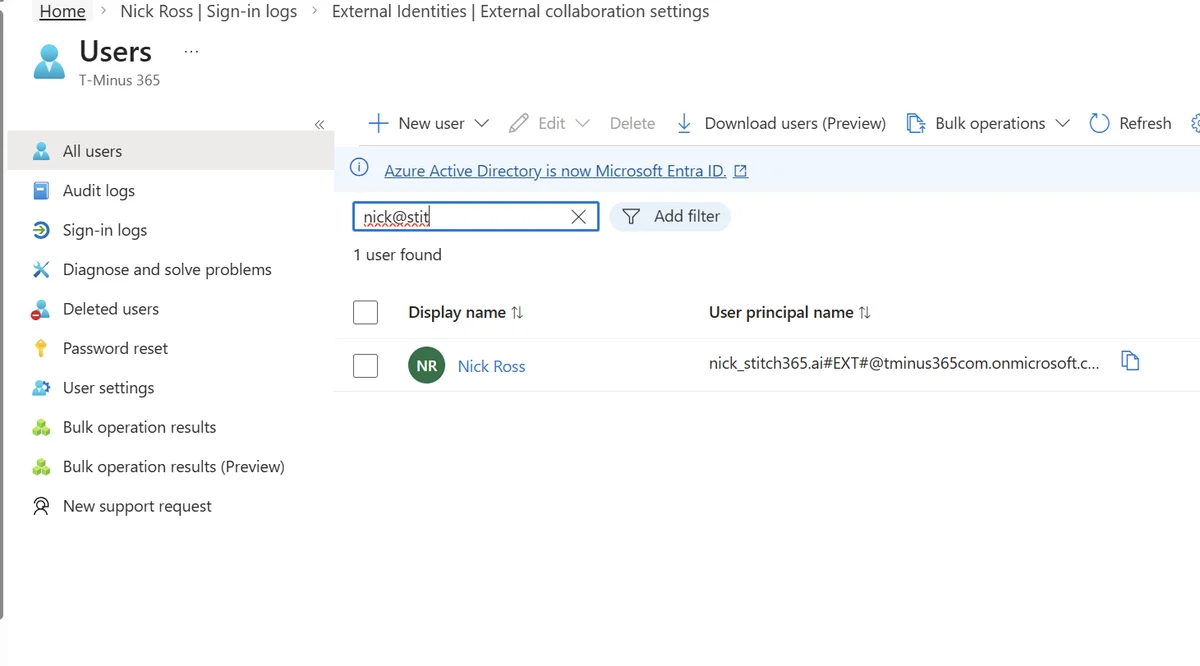

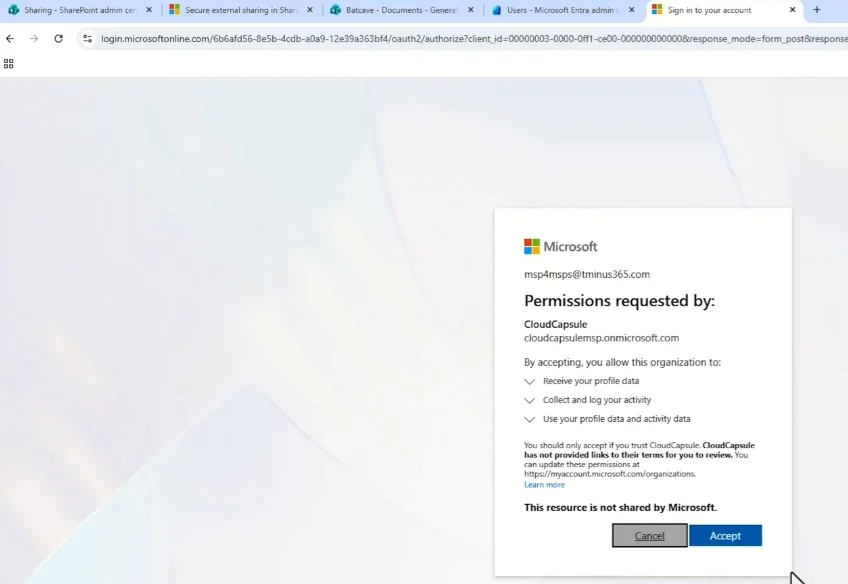

Acceptation et création

Lorsqu'il accepte l'invitation, Microsoft crée automatiquement un compte invité dans l'annuaire du tenant.

Onboarding

L'utilisateur se connecte et complète le processus d'intégration, incluant potentiellement la configuration de l'authentification multifacteur.

Le type d'invitation apparaît typiquement comme "external Azure AD invitation". Aucune approbation administrative n'était requise - le propriétaire d'équipe a pu créer l'identité invitée simplement en l'ajoutant à l'équipe.

Méthode inattendue : Partage de fichiers via SharePoint et OneDrive

Un deuxième workflow surprend souvent les organisations. Considérez ces scénarios métier courants :

- Les RH travaillent avec un recruteur

- Le service juridique révise un contrat avec un avocat externe

- La finance envoie un tableur à un auditeur externe

Dans chaque cas, l'utilisateur clique simplement sur "Partager" dans SharePoint, Teams ou OneDrive et saisit une adresse e-mail externe.

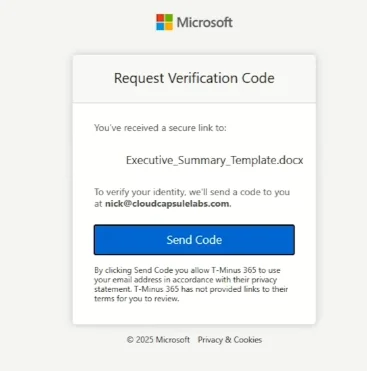

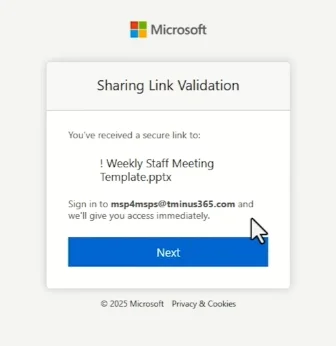

L'utilisateur externe reçoit le lien et se connecte pour accéder au document. En arrière-plan, quelque chose d'important peut se produire : une identité invitée peut être créée automatiquement dans Microsoft Entra.

Création silencieuse

L'utilisateur existe désormais dans l'inventaire des identités de votre tenant même si l'IT ne l'a jamais directement invité.

Comprendre l'intégration SharePoint B2B

SharePoint fait plus que partager des fichiers - il peut communiquer directement avec Microsoft Entra et créer des identités lors du partage externe.

Cela dépend d'un paramètre spécifique appelé "SharePoint B2B integration". Lorsque cette intégration est activée, SharePoint est autorisé à créer automatiquement des utilisateurs invités dans Microsoft Entra lors du partage externe de documents.

Implications de cette configuration

| Intégration B2B | Comportement | Création d'identité |

|---|---|---|

| Activée (True) | Création automatique d'invités | Oui, dans Entra |

| Désactivée (False) | Flux de code de vérification | Non, accès temporaire |

L'excellente collaboration s'accompagne d'un revers : les comptes invités peuvent exister avec :

- Aucun propriétaire clair

- Aucune assignation de groupe

- Aucune politique d'expiration

Vérification du paramètre d'intégration B2B

Une fois l'utilisateur créé, il existe dans l'annuaire du tenant et peut recevoir l'accès à des ressources supplémentaires - exactement comme s'il avait été invité directement dans une équipe.

Pourquoi comprendre la création d'invités est crucial

L'objectif n'est pas d'éliminer la collaboration externe - elle est essentielle aux entreprises modernes. L'objectif est de comprendre trois éléments clés :

- Qui est autorisé à créer des utilisateurs invités

- Quels services Microsoft 365 peuvent les créer automatiquement

- Si ces comptes sont révisés et supprimés quand ils ne sont plus nécessaires

Réalité des incidents

Lors d'incidents de sécurité impliquant un compte invité, la question n'est rarement de savoir si le partage externe était activé, mais plutôt pourquoi cette personne avait encore accès des années plus tard.

Bonnes pratiques de gouvernance

Pour maintenir une collaboration externe sécurisée, implémentez :

- Révisions d'accès régulières des comptes invités

- Gestion du cycle de vie avec expiration automatique

- Monitoring continu des créations d'identités

- Politiques de nommage pour identifier l'origine des comptes

- Formation des utilisateurs sur les implications sécuritaires

Liens utiles

- Documentation officielle Microsoft sur le partage externe SharePoint

- Guide de configuration des restrictions d'invités Entra

- Bonnes pratiques de sécurité pour les identités externes

Glossaire

Compte invité : Identité externe créée dans un tenant Microsoft 365 pour permettre la collaboration sans création de compte interne complet.

Microsoft Entra : Service d'identité et de gestion d'accès de Microsoft, anciennement Azure Active Directory.

SharePoint B2B Integration : Paramètre permettant à SharePoint de créer automatiquement des comptes invités lors du partage externe.

Tenant : Instance isolée de Microsoft 365 appartenant à une organisation spécifique.

Graph Runner : Outil utilisé par les attaquants pour énumérer les utilisateurs et ressources via Microsoft Graph API.