Introduction

Microsoft Entra Private Access vient de franchir une étape majeure dans sa stratégie Zero Trust. Alors que l'accès aux ressources internes était auparavant réservé aux appareils gérés (joints ou hybrides), la nouvelle fonctionnalité BYOD (Bring Your Own Device) ouvre désormais ces ressources aux appareils personnels enregistrés dans Entra ID.

Bon à savoir

La fonctionnalité Microsoft Entra Private Access BYOD est actuellement en préversion publique. Les appareils enregistrés bénéficient uniquement de Private Access, pas d'Internet Access.

Cette évolution répond aux besoins croissants de flexibilité des entreprises modernes, tout en maintenant un niveau de sécurité élevé grâce à l'architecture Zero Trust Network Access (ZTNA).

Prérequis techniques et licences nécessaires

Infrastructure Private Access existante

La mise en œuvre du BYOD nécessite une configuration Microsoft Entra Private Access opérationnelle. Cette infrastructure constitue la base sur laquelle s'appuiera l'accès des appareils personnels.

Astuce

Si vous n'avez pas encore déployé Private Access, consultez la documentation officielle pour établir votre infrastructure ZTNA avant d'activer le support BYOD.

Client Global Secure Access requis

Le Global Secure Access Client version 2.26.108 ou ultérieure est indispensable. Cette version apporte le support natif des appareils enregistrés et garantit une expérience utilisateur optimale.

Téléchargement disponible dans le centre d'administration Microsoft Entra :

- Navigation : Global Secure Access > Connect > Client download

- Format : Package MSI pour déploiement manuel ou automatisé

Modèle de licences simplifié

Bon à savoir

Aucune licence supplémentaire n'est requise pour le BYOD. La fonctionnalité est incluse dans votre licence Microsoft Entra Private Access existante.

Rôles administratifs recommandés

Pour respecter le principe du moindre privilège, utilisez ces rôles selon vos besoins :

- Global Secure Access Administrator : configuration complète

- Security Administrator : gestion des politiques d'accès

- Cloud Application Administrator : gestion des applications privées

Configuration du forwarding de trafic BYOD

Étapes de configuration du profil Private Access

Accéder au centre d'administration

Connectez-vous au portail Microsoft Entra (https://entra.microsoft.com) avec un compte disposant des privilèges appropriés.

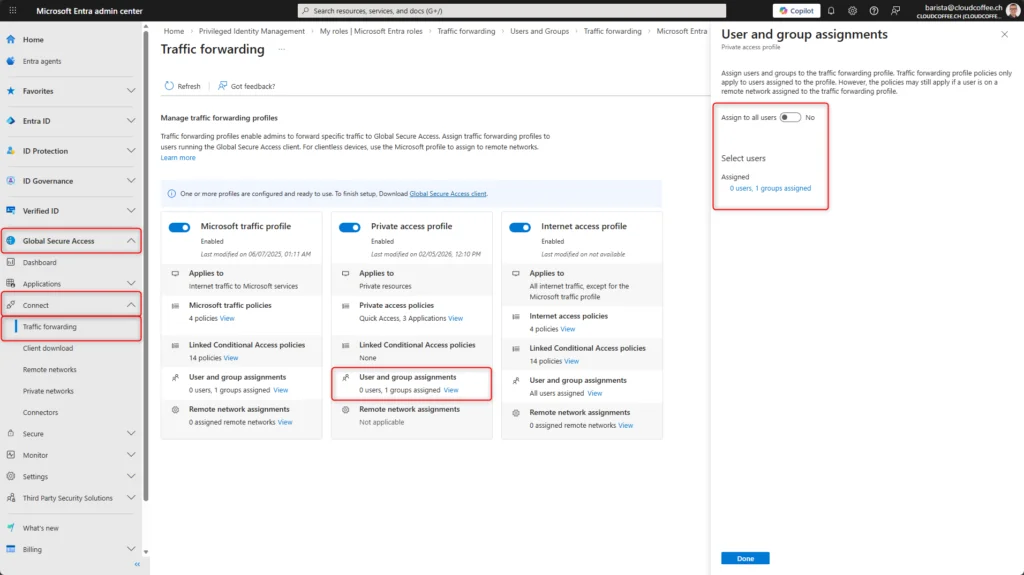

Naviguer vers Traffic Forwarding

Accédez à Global Secure Access > Connect > Traffic forwarding. Cette section centralise la gestion des profils de redirection.

Configurer les assignations

Sous Private access profile, sélectionnez User and group assignments. Ajoutez les utilisateurs ou groupes autorisés à utiliser leurs appareils personnels.

Attention

Assurez-vous que seuls les utilisateurs autorisés par votre politique de sécurité sont assignés au profil BYOD. Une assignation trop large peut créer des risques de sécurité.

Déploiement du client sur les appareils BYOD

Installation du Global Secure Access Client

Télécharger le client

Récupérez le fichier GlobalSecureAccessClient.exe depuis le portail d'administration Entra.

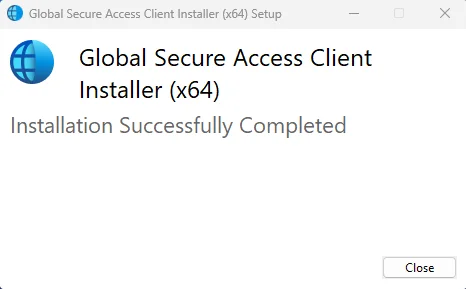

Exécuter l'installation

Lancez l'installateur avec les privilèges administrateur. L'installation est automatisée et ne nécessite pas de configuration manuelle.

1# Installation silencieuse pour déploiement en masse2msiexec /i "GlobalSecureAccessClient.msi" /quiet /norestartVérifier l'installation

Après installation, le client apparaît dans la barre système Windows et est prêt pour la première connexion.

Processus d'enregistrement de l'appareil

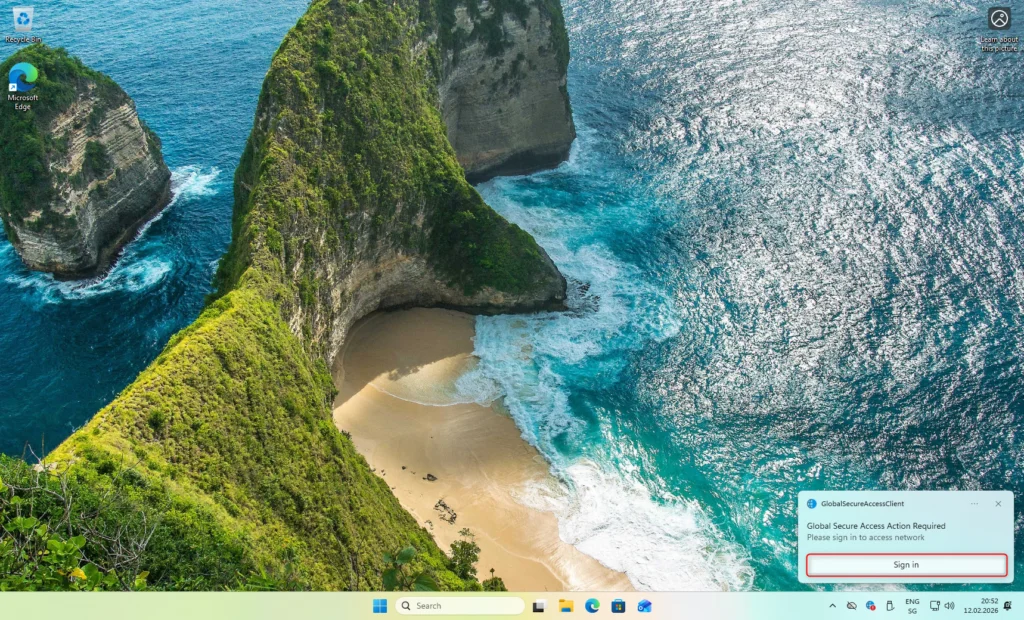

Première connexion et enregistrement

Lors du premier lancement, le Global Secure Access Client initie automatiquement le processus d'enregistrement de l'appareil.

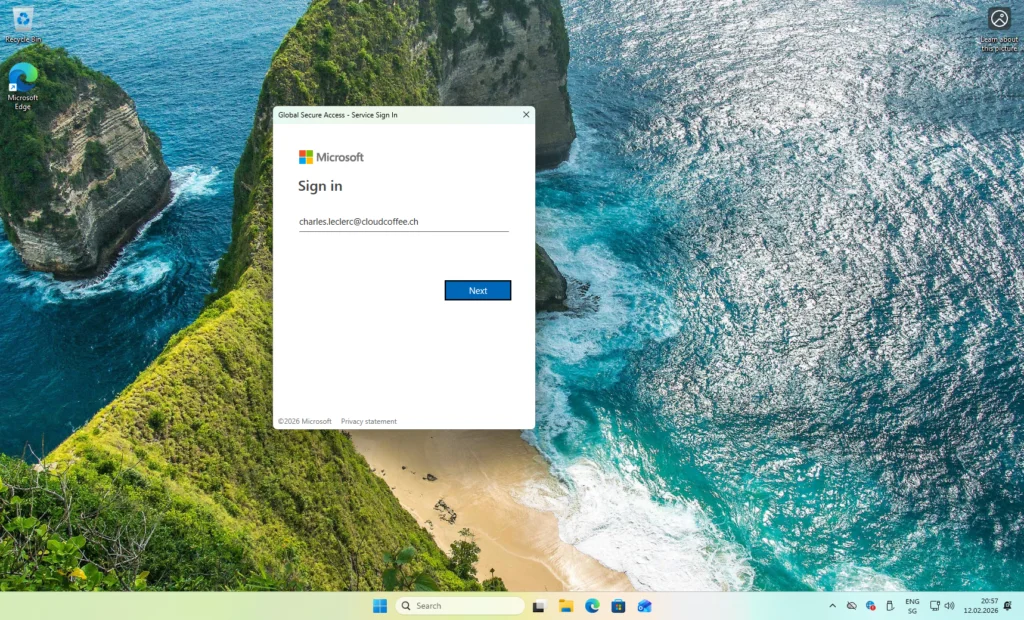

Authentification utilisateur

Saisissez vos identifiants professionnels dans la fenêtre d'authentification Microsoft.

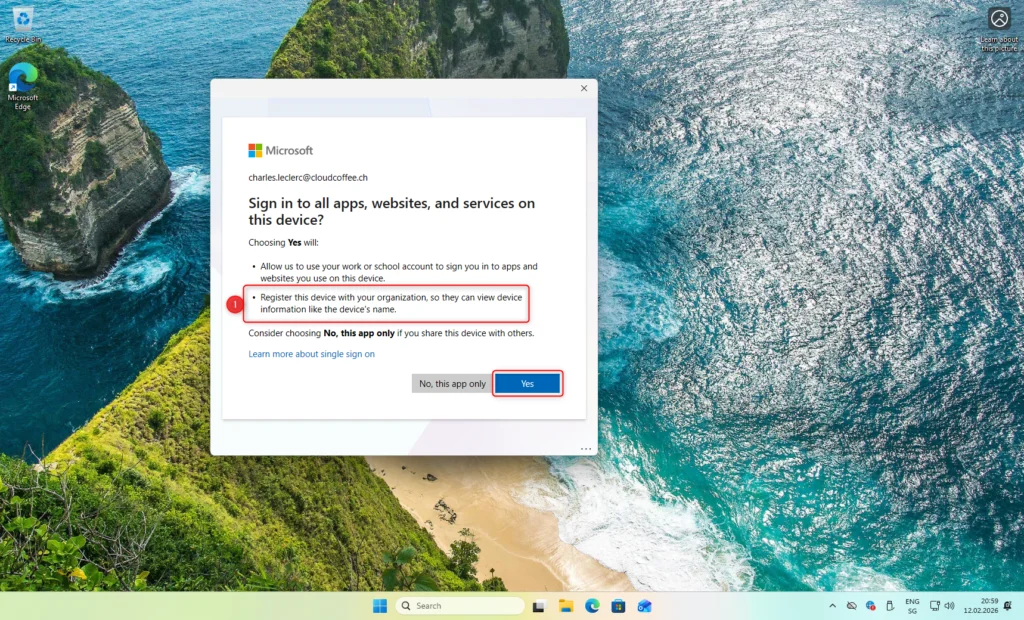

Confirmation d'enregistrement

Lorsque le système demande "Sign in to all apps, websites, and services on this device?", sélectionnez Yes. Cette action enregistre l'appareil comme Entra registered dans votre tenant.

Redémarrage et persistance

Redémarrez l'appareil pour finaliser l'enregistrement. La connexion sera automatiquement rétablie au démarrage.

Astuce

L'enregistrement de l'appareil crée une identité unique dans Entra ID, permettant l'application de politiques d'accès conditionnel spécifiques aux appareils BYOD.

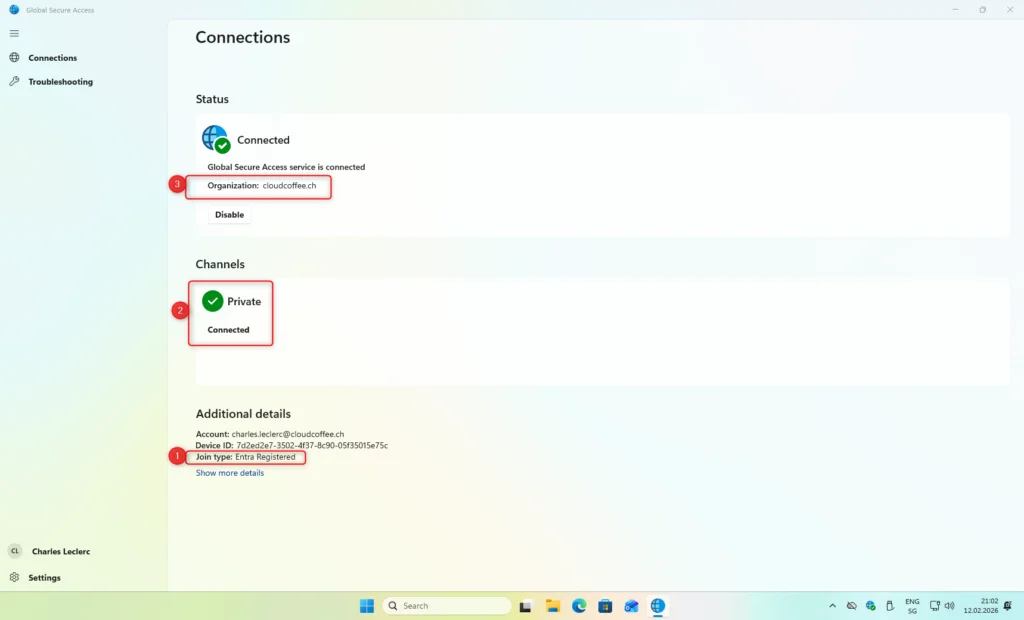

Vérification du statut de connexion

Interface du Global Secure Access Client

L'interface client affiche trois informations essentielles :

| Élément | Statut attendu | Signification |

|---|---|---|

| Type de jointure | Entra registered | Appareil personnel enregistré |

| Canal Private Access | Connected | Tunnel sécurisé actif |

| Organisation | Nom du tenant | Tenant correctement identifié |

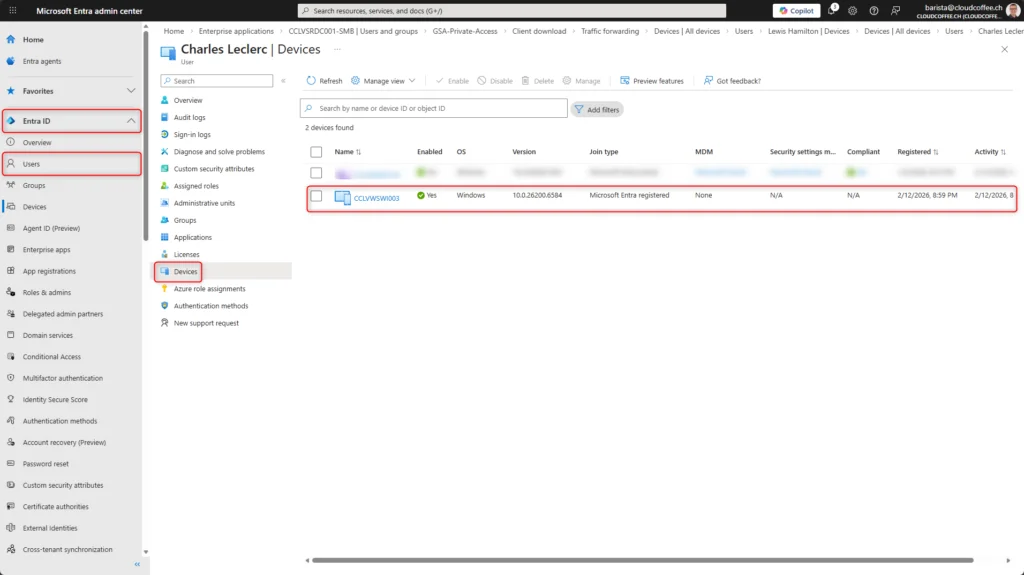

Validation dans le portail d'administration

Pour confirmer l'enregistrement côté serveur :

1# Script PowerShell pour vérifier l'enregistrement2Connect-MgGraph -Scopes "Device.Read.All"3$user = Get-MgUser -UserId "user@domain.com"4Get-MgUserRegisteredDevice -UserId $user.Id | Select-Object DisplayName, DeviceId, RegistrationDateTime

Scripts PowerShell utiles pour l'administration

Rapport des appareils BYOD enregistrés

1# Générer un rapport des appareils BYOD2Connect-MgGraph -Scopes "Device.Read.All", "User.Read.All"3 4$registeredDevices = Get-MgDevice -Filter "trustType eq 'Workplace'" -All5$report = @()6 7foreach ($device in $registeredDevices) {8 $owner = Get-MgDeviceRegisteredOwner -DeviceId $device.Id9 $report += [PSCustomObject]@{10 DeviceName = $device.DisplayName11 DeviceId = $device.DeviceId12 Owner = $owner.AdditionalProperties.userPrincipalName13 RegistrationDate = $device.RegistrationDateTime14 LastActivity = $device.ApproximateLastSignInDateTime15 }16}17 18$report | Export-Csv -Path "BYOD_Devices_Report.csv" -NoTypeInformationNettoyage des appareils inactifs

1# Identifier et supprimer les appareils BYOD inactifs depuis plus de 90 jours2$inactiveDate = (Get-Date).AddDays(-90)3$staleDevices = Get-MgDevice -Filter "trustType eq 'Workplace' and approximateLastSignInDateTime lt $inactiveDate" -All4 5foreach ($device in $staleDevices) {6 Write-Host "Suppression de l'appareil inactif: $($device.DisplayName)"7 Remove-MgDevice -DeviceId $device.Id -Confirm:$false8}Considérations de sécurité et bonnes pratiques

Politique d'accès conditionnel recommandée

Attention

Implémentez des politiques d'accès conditionnel spécifiques aux appareils BYOD pour maintenir un niveau de sécurité approprié.

Exemples de contrôles recommandés :

- Authentification multifacteur obligatoire pour tous les accès BYOD

- Conformité des appareils : antivirus à jour, chiffrement activé

- Restrictions géographiques selon vos besoins

- Sessions limitées dans le temps

Surveillance et audit

Activez la journalisation détaillée pour suivre :

- Les tentatives de connexion depuis des appareils BYOD

- Les accès aux ressources sensibles

- Les anomalies de comportement

Glossaire des termes techniques

| Terme | Définition |

|---|---|

| BYOD (Bring Your Own Device) | Politique permettant l'utilisation d'appareils personnels pour accéder aux ressources d'entreprise |

| Entra registered | Type d'enregistrement pour les appareils personnels dans Microsoft Entra ID |

| Zero Trust Network Access (ZTNA) | Architecture de sécurité vérifiant chaque accès sans confiance implicite |

| Global Secure Access Client | Agent logiciel permettant la connexion sécurisée aux ressources via Entra |

| Private Access Profile | Configuration définissant les ressources accessibles et les utilisateurs autorisés |

Conclusion

Microsoft Entra Private Access BYOD représente une avancée significative dans la gestion des accès modernes. En permettant l'intégration sécurisée des appareils personnels sans compromettre la sécurité, cette solution répond aux défis actuels du travail hybride tout en maintenant les principes Zero Trust.

Les organisations peuvent désormais abandonner progressivement leurs solutions VPN traditionnelles au profit d'une architecture unifiée, offrant une expérience utilisateur améliorée et une gestion simplifiée.

Liens et ressources utiles

Documentation officielle Microsoft

- Vue d'ensemble de Microsoft Entra Private Access

- Guide de déploiement du Global Secure Access Client

- Configuration des politiques d'accès conditionnel