Introduction

Microsoft vient de franchir une étape importante dans la gestion des inscriptions Microsoft Intune en introduisant un nouveau paramètre de contrôle. Cette fonctionnalité répond à une problématique récurrente des administrateurs IT : la gestion des inscriptions automatiques non désirées lors de l'ajout de comptes professionnels ou scolaires sur les appareils Windows.

Cette nouvelle option, actuellement en Public Preview, permet de dissocier l'enregistrement d'appareil dans Microsoft Entra ID de l'inscription automatique dans le Mobile Device Management (MDM).

Contexte technique

Cette fonctionnalité s'appuie sur le paramètre Microsoft Graph isMdmEnrollmentDuringRegistrationDisabled pour contrôler l'inscription MDM lors de l'ajout de comptes.

Problématiques résolues par cette fonctionnalité

Inscriptions non souhaitées en environnement BYOD

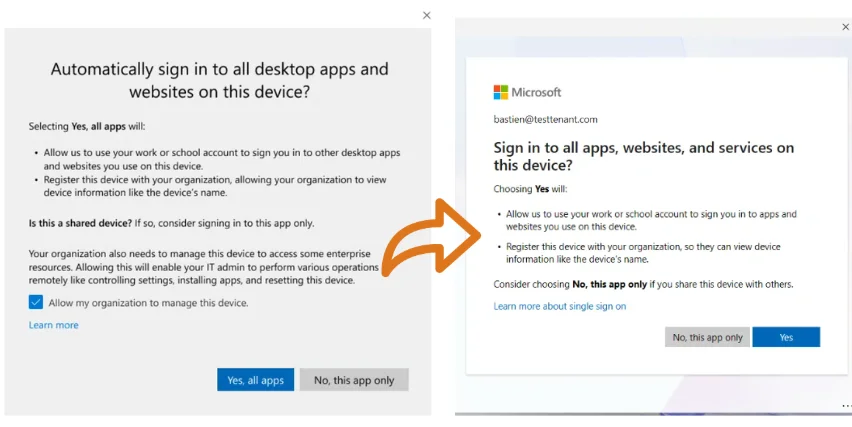

Dans les scénarios Bring Your Own Device (BYOD), les administrateurs rencontraient fréquemment des inscriptions indésirables. Les utilisateurs ajoutant leur compte professionnel sur leur appareil personnel se voyaient proposer l'inscription complète en gestion MDM, alors que seule une inscription Entra ID (device registration) était nécessaire.

Limitations des solutions précédentes

Jusqu'à présent, la seule solution consistait à bloquer l'inscription des appareils personnels via les restrictions de plateforme. Cette approche présentait des inconvénients majeurs :

- Limitation de l'enrôlement Intune aux seuls scénarios Autopilot

- Restriction aux configurations PC Hybrid

- Nécessité d'utiliser des comptes Device Enrollment Manager

Ces contraintes réduisaient considérablement la flexibilité des déploiements et compliquaient la gestion des parcs informatiques hybrides.

Fonctionnement du nouveau paramètre

Principe de fonctionnement

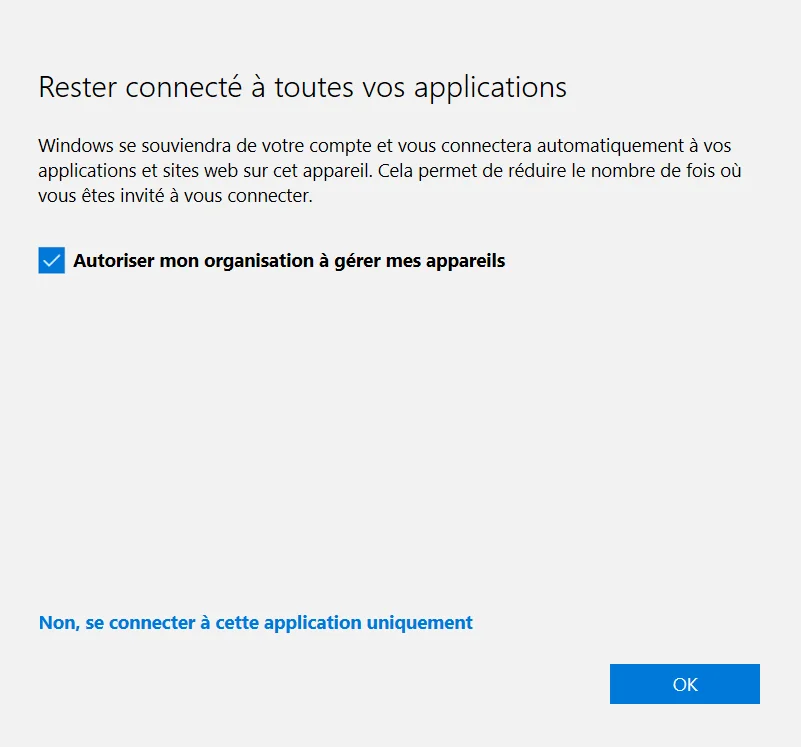

Le paramètre "Disable MDM enrollment when adding a work or school account on Windows" permet de :

- Maintenir l'enregistrement de l'appareil dans Microsoft Entra ID

- Bloquer l'inscription automatique MDM lors de l'ajout du compte

- Éliminer l'affichage du popup "Autoriser mon organisation à gérer mon appareil"

Avantage stratégique

Cette séparation permet une approche granulaire de la gestion des appareils, particulièrement utile dans les environnements mixtes où tous les appareils ne nécessitent pas une gestion MDM complète.

Périmètre d'application

Le nouveau paramètre présente les caractéristiques suivantes :

- Cible : Utilisateurs configurés pour l'auto-enrollment MDM

- Portée : Appareils Entra registered et Workplace joined

- Contexte : Flux d'ajout de compte via navigateur Edge ou applications natives (Teams, Outlook)

Méthodes d'inscription alternatives

Important

Ce paramètre ne constitue pas un blocage absolu de l'inscription MDM. Les utilisateurs conservent d'autres moyens d'enrôler leurs appareils.

Les utilisateurs peuvent toujours procéder à l'inscription via :

- Les Paramètres Windows (si éligibles à l'auto-enrollment)

- Les invites liées à l'accès conditionnel exigeant une inscription MDM

- Les flux d'inscription manuel standard

Configuration du paramètre

Méthode PowerShell avec le module PS365

Installation du module PS365

1Install-Module PS365 -Scope CurrentUserConnexion à Microsoft Graph

1Connect-MgGraph -Scopes 'Policy.ReadWrite.MobilityManagement'Activation du paramètre

1Set-IntuneAutoMDMEnrollmentPolicy -State enabledConfiguration via la console Intune

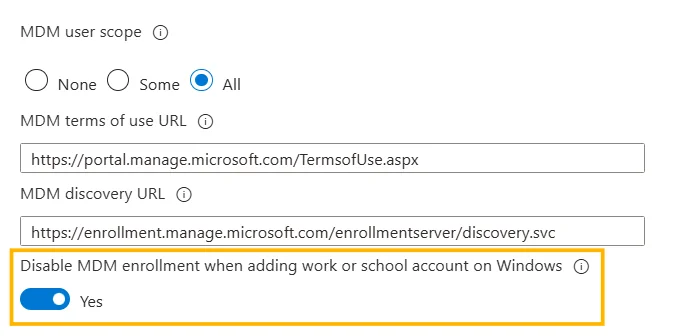

Pour une approche graphique, procédez comme suit :

Accès à la configuration

Naviguer vers Centre d'administration Intune > Appareils > Inscription > Inscription automatique

Activation du paramètre

Localiser l'option "Disable MDM enrollment when adding work or school account on Windows" et sélectionner "Oui"

Impact sur la stratégie de gestion des appareils

Bénéfices pour les administrateurs

Cette fonctionnalité apporte plusieurs avantages stratégiques :

- Contrôle granulaire : Séparation claire entre enregistrement et inscription

- Réduction des tickets : Moins d'inscriptions accidentelles à gérer

- Flexibilité BYOD : Meilleure gestion des appareils personnels

- Conformité : Respect des politiques d'entreprise sans contraintes techniques

Considérations d'implémentation

Recommandation

Testez cette fonctionnalité dans un environnement pilote avant un déploiement complet, particulièrement dans les organisations avec des flux d'inscription complexes.

Les administrateurs doivent évaluer :

- L'impact sur les processus d'inscription existants

- La formation des utilisateurs aux nouveaux flux

- L'ajustement des politiques d'accès conditionnel

- La documentation des procédures alternatives d'inscription

Liens utiles

- Documentation officielle Microsoft sur l'inscription automatique Intune

- Module PowerShell PS365 sur PowerShell Gallery

- Guide des restrictions de plateforme Intune

- Politiques d'accès conditionnel Azure AD

Glossaire

BYOD (Bring Your Own Device) : Pratique consistant à utiliser ses appareils personnels dans un contexte professionnel.

Entra ID : Service d'identité et d'accès de Microsoft, anciennement Azure Active Directory.

MDM (Mobile Device Management) : Solution de gestion centralisée des appareils mobiles et ordinateurs.

Workplace Joined : Statut d'un appareil enregistré dans Azure AD sans être joint au domaine.

Auto-enrollment : Processus d'inscription automatique des appareils dans une solution MDM lors de certaines actions utilisateur.